117 000 FCFA volés en quelques minutes. Un compte vidé à 99 %. Un client qui appuie frénétiquement sur « Annuler » — et dont le refus est ignoré par le système lui-même. Ce que vit cet informaticien camerounais face à MTN n’est pas une simple arnaque : c’est la mise à nu technique et juridique d’une infrastructure de paiement mobile aux défaillances graves, documentées et opposables devant la loi.

Les faits : une fraude sophistiquée, un compte vidé en minutes

Tout commence par un appel téléphonique. Un individu se présentant comme agent du service client MTN demande à la victime de « confirmer son identification ». S’ensuivent des codes qui apparaissent sur l’écran du client — des codes qu’il lit à voix haute, croyant participer à une procédure de mise à jour.

Ces codes étaient des OTP (One Time Password) — des mots de passe uniques permettant de lier un nouveau téléphone à son compte Mobile Money. En quelques secondes, le fraudeur connecte son propre appareil au compte de sa cible.

Ce qui se passe ensuite est encore plus révélateur : le fraudeur initie un retrait de 117 000 FCFA sur un solde de 118 000 FCFA. Le téléphone de la victime se met à vibrer en boucle — des requêtes USSD successives exigeant une validation par code PIN. La victime appuie sur « Annuler » à répétition, avec un témoin à ses côtés. En vain. Son compte est débité.

C’est cette séquence précise — le refus explicite ignoré par le système — qui constitue le cœur de la plainte désormais déposée, ayant conduit à quatre heures d’audition à la police scientifique.

Contexte : une fraude classique, des failles systémiques trop longtemps ignorées

La technique utilisée est connue dans le monde de la cybersécurité sous plusieurs noms :

- Phishing vocal (Vishing) : usurpation d’identité par téléphone pour obtenir des données sensibles

- Vol d’OTP : récupération des codes de liaison pour connecter frauduleusement un nouvel appareil

- USSD Push Bombing / MFA Fatigue : bombardement de requêtes d’authentification pour épuiser ou piéger le client

Ces techniques ne sont pas nouvelles. Elles sévissent dans toute l’Afrique subsaharienne depuis des années. Ce qui est nouveau ici, c’est la démonstration rigoureuse que ces fraudes ne sont pas seulement le fait des escrocs — mais qu’elles exploitent des failles structurelles dans l’architecture même des opérateurs.

Au Cameroun, les plaintes liées aux arnaques Mobile Money se comptent par milliers. MTN comme Orange sont régulièrement mis en cause. Mais dans la quasi-totalité des cas, les opérateurs rejettent la responsabilité sur les clients, invoquant la divulgation du code PIN. Le présent dossier attaque cette posture de front, sur le terrain technique et juridique.

Analyse : deux failles de conception qui engagent la responsabilité de MTN

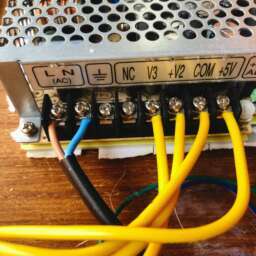

Faille n°1 : l’absence de Rate Limiting (limitation des requêtes)

Dans tout système financier conforme aux standards internationaux, un refus explicite de l’utilisateur doit mettre fin à la transaction. Lorsqu’un client appuie sur « Annuler », le serveur doit enregistrer ce refus, clore la session et bloquer toute nouvelle requête pendant un délai minimal — généralement entre 5 et 15 minutes.

Le système de MTN, lui, a permis au fraudeur de renvoyer des requêtes en boucle, sans délai, sans blocage, sans alerte. Ce n’est pas une erreur ponctuelle. C’est une faille de conception logicielle — une absence volontaire ou négligente d’une fonctionnalité de sécurité de base.

Résultat : le système de MTN est devenu, techniquement, l’outil du harcèlement. Il a épuisé le client. Et lorsque le débit s’est produit — sans saisie de code PIN confirmée — c’est l’infrastructure elle-même qui a validé une transaction illégitime.

Faille n°2 : l’absence de période de quarantaine pour un nouvel appareil

Les systèmes bancaires sérieux appliquent une règle universelle : quand un nouvel appareil se connecte pour la première fois à un compte financier, les transactions à risque élevé — notamment les transferts vers des tiers — sont bloquées pendant 24 à 48 heures.

MTN n’a appliqué aucune période de quarantaine. Dans les secondes suivant la connexion du téléphone du fraudeur, le système a autorisé le transfert de 99 % du solde disponible vers un tiers inconnu.

Ce comportement est, dans le vocabulaire mondial de la cybersécurité financière, la signature classique d’un « Account Takeover » — une usurpation de compte. Tout système doté d’un FMS (Fraud Management System) fonctionnel aurait dû déclencher trois alertes rouges simultanées :

- Connexion d’un nouvel appareil depuis une IP ou zone géographique inhabituelle

- Tentative de vider 99 % du solde dans les minutes suivant cette connexion

- Refus répétés en temps réel depuis le téléphone principal de l’abonné

Aucune de ces alertes n’a produit d’effet. L’algorithme de MTN a laissé passer l’usurpation.

Ce qu’un système sécurisé aurait dû faire : l’architecture « Zero Trust »

Les experts en cybersécurité financière s’accordent sur un modèle dit « Zero Trust » : aucun appareil nouvellement connecté ne bénéficie de confiance par défaut. Voici ce que le système de MTN aurait dû imposer :

- Plafond de 0 FCFA pour tout transfert vers un tiers dans les 48 premières heures depuis un nouvel appareil

- Plafond fixe absolu (jamais un pourcentage du solde) pour les micro-opérations à faible risque

- Authentification renforcée hors du nouvel appareil pour toute transaction dépassant un seuil prédéfini — validation par email, biométrie, ou appel entrant vers le numéro officiel du client

La règle du pourcentage est particulièrement dangereuse : pour un commerçant disposant de 5 000 000 FCFA sur son Mobile Money, même un plafond de 10 % représente 500 000 FCFA de perte potentielle. Les standards internationaux l’interdisent.

Les bases juridiques : trois textes, une responsabilité claire

Le dossier s’appuie sur un corpus juridique solide :

- Règlement CEMAC N° 01/20 : en cas d’opération non autorisée, l’établissement doit rétablir le compte dans son état initial

- Règlement CEMAC N° 04/18 : le prestataire est responsable si une transaction aboutit sans l’autorisation stricte du client

- Loi camerounaise N° 2011/012 sur la protection du consommateur : articles 5 et 24 — droit à la sécurité et responsabilité du fournisseur pour service défectueux

- Loi N° 2010/012 sur la cybersécurité : obligation pour les opérateurs de garantir la sécurité de leurs systèmes

- Norme internationale PCI-DSS : trois violations documentées — Exigences 6, 8 et 10 — liées au développement sécurisé, à la gestion des accès et à la surveillance des anomalies

MTN ne pourra pas se contenter de répondre : « Le client a donné son OTP. » La question posée par ce dossier est différente : pourquoi votre système a-t-il ignoré ses annulations répétées ? Pourquoi a-t-il autorisé un appareil inconnu à vider un compte en quelques secondes sans période de quarantaine ?

Hypothèse subsidiaire : l’argent est peut-être encore dans les serveurs de MTN

Un détail troublant : le fraudeur a continué de harceler sa victime jusqu’au lendemain, répétant « nous n’avons pas terminé notre transaction » — alors que le compte affichait déjà un débit.

Une explication technique est plausible : le système de MTN a pu geler les fonds en attente de validation finale par code PIN. L’argent aurait quitté le solde visible du client sans être crédité chez le fraudeur — une transaction en statut « pending ». Ce qui expliquerait le harcèlement persistant.

Le lendemain, la chef d’agence centrale MTN, Dame Fatoume, aurait confirmé que le compte du fraudeur ne contenait rien. La question reste entière : si l’argent n’est ni chez le client ni chez le fraudeur, où est-il ? Et pourquoi MTN ne l’a-t-il pas restitué ?

Ce dossier dépasse largement un litige individuel. Il pose une question de fond : si les systèmes Mobile Money au Cameroun permettent qu’un compte soit vidé malgré des refus explicites, sans période de quarantaine, sans détection d’anomalie — alors la responsabilité des opérateurs est engagée dans la quasi-totalité des cas de fraude déclarés. La COBAC, l’ART et l’ANTIC sont aujourd’hui les institutions les mieux placées pour forcer un audit de sécurité complet de ces infrastructures.